Protokoły Agave i Hundred Finance zhackowane na 11 mln dolarów

Czym jest atak re-entrancy?

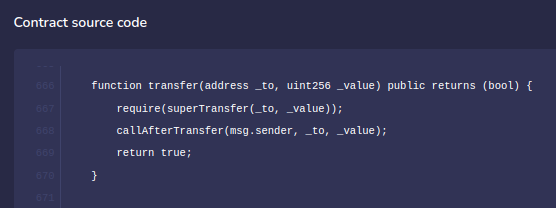

Według danych dostępnych na Tenderly, w obu przypadkach hakerzy wykorzystali błąd re-entrancy. Dla niewtajemniczonych, "re-entrancy" jest luką w języku programowania Solidity, która umożliwia oszukanie smart kontraktu protokołu, tak aby ten połączył się z zewnętrznym niezaufanym kontraktem. Po przejęciu nad nim kontroli, napastnik może wykonywać rekurencyjne odwołania do oryginalnej funkcji i w ten sposób wydrenować fundusze. Ekspert ds. bezpieczeństwa blockchaina, Mudit Gupta, odkrył, że w tym konkretnym przypadku głównym problemem były oficjalne "zmostowane" tokeny na łańcuchu Gnosis. Stwierdził, że są one "niestandardowe i mają haczyk, który wywołuje odbiorcę tokena przy każdym przelewie", a to właśnie umożliwia przeprowadzanie ataków re-entrancy. Mudit Gupta@Mudit__Gupta

Mudit Gupta@Mudit__GuptaAgave and Hundred Finance were exploited today on Gnosis chain (formerly xDAI). The underlying reason for the hack is that the official bridged tokens on Gnosis are non-standard and have a hook that calls the token receiver on every transfer. This enables reentrancy attacks.

Forki Aave i Compound

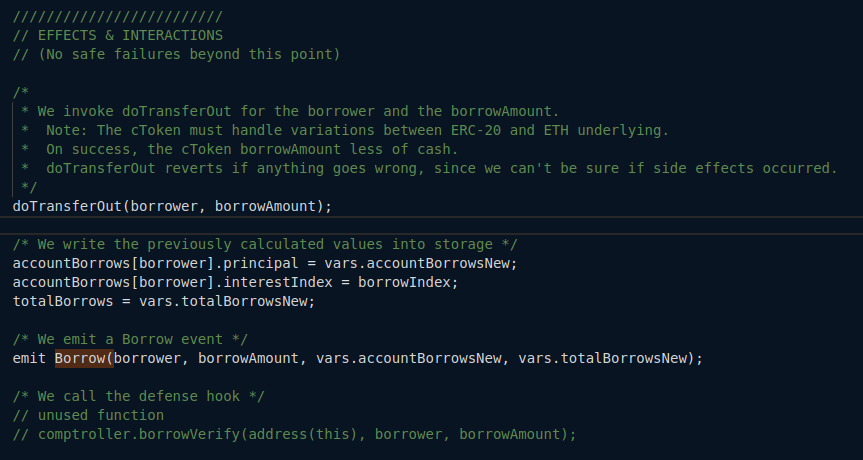

Agave jest forkiem platformy pożyczkowej Aave, podczas gdy Hundred Finance, jest forkiem Compound. Gupta stwierdził również, że Compound nie stosuje zalecanego wzorca checks-effects-interactions, mimo że się na niego powołuje.

Agave and Hundred Finance were exploited today on Gnosis chain (formerly xDAI). The underlying reason for the hack is that the official bridged tokens on Gnosis are non-standard and have a hook that calls the token receiver on every transfer. This enables reentrancy attacks.

Mudit Gupta@Mudit__Gupta

Mudit Gupta@Mudit__GuptaHundred Finance is a fork of Compound and apparently compound does not follow the recommended checks-effects-interactions pattern even though it refers to it. The code executes interactions before applying the effects which make the reentrancy attacks impactful.

Agave, the other protocol that got hacked, is a fork of Aave. Aave tries to follow the checks-effects-interactions pattern but apparently, there is a path via liquidations using which the attacker broke the pattern.

Mudit Gupta@Mudit__Gupta

Mudit Gupta@Mudit__GuptaThe agave and hundred protocol teams messed up by listing a token that can reenter. Aave and compound governance actively check for reentrancy before listing tokens on the mainnet to avoid similar attacks.

O autorze

Zafascynowałem się Bitcoinem w 2012 roku i niedługo później na swoim komputerze zacząłem kopać pierwsze BTC. Wtedy jeszcze traktując to jako zajawkę założyłem bloga na temat Bitcoina, gdzie opisywałem podstawy działania tej kryptowaluty. Kilka lat później zostałem redaktorem naczelnym portalu Bitcoin.pl. Od ponad dekady działam na styku edukacji, biznesu i innowacji, współpracując z największymi giełdami i startupami z rynku kryptowalut. Wraz z moim zespołem wprowadzam naszych odbiorców w świat cyfrowych aktywów i Web3. Kontakt w sprawie współpracy: pawel.binkowski@bitcoin.pl

Cardano (ADA) osiąga nowy kamień milowy w zakresie skalowania

Efinity debiutuje jako pierwszy parachain NFT na Polkadot

Newsletter Bitcoin.pl

Najważniejsze newsy i insiderskie informacje prosto na Twój email.

Dbamy o ochronę Twoich danych. Polityka Prywatności